Le groupe d’hackers LockBit à mis à jour son site internet « institutionnel » avec de nouvelles fonctionnalités.

Il y a notamment un compteur de prix décroissant pour la vente des données de certaines victimes et un programme de Bug bounty.

Danse groupe malveillant considère qu’un bug bounty permettrait de renforcer le niveau de sécurité de ses « produits ». Il s’agit une démarche cohérente : ils disposent d’une communauté probablement compétente et ils peuvent rémunérer pour renforcer leur sécurité. C’est aussi l’occasion de souder et fédérer un peu plus leurs affiliés autour de leur projet criminel.

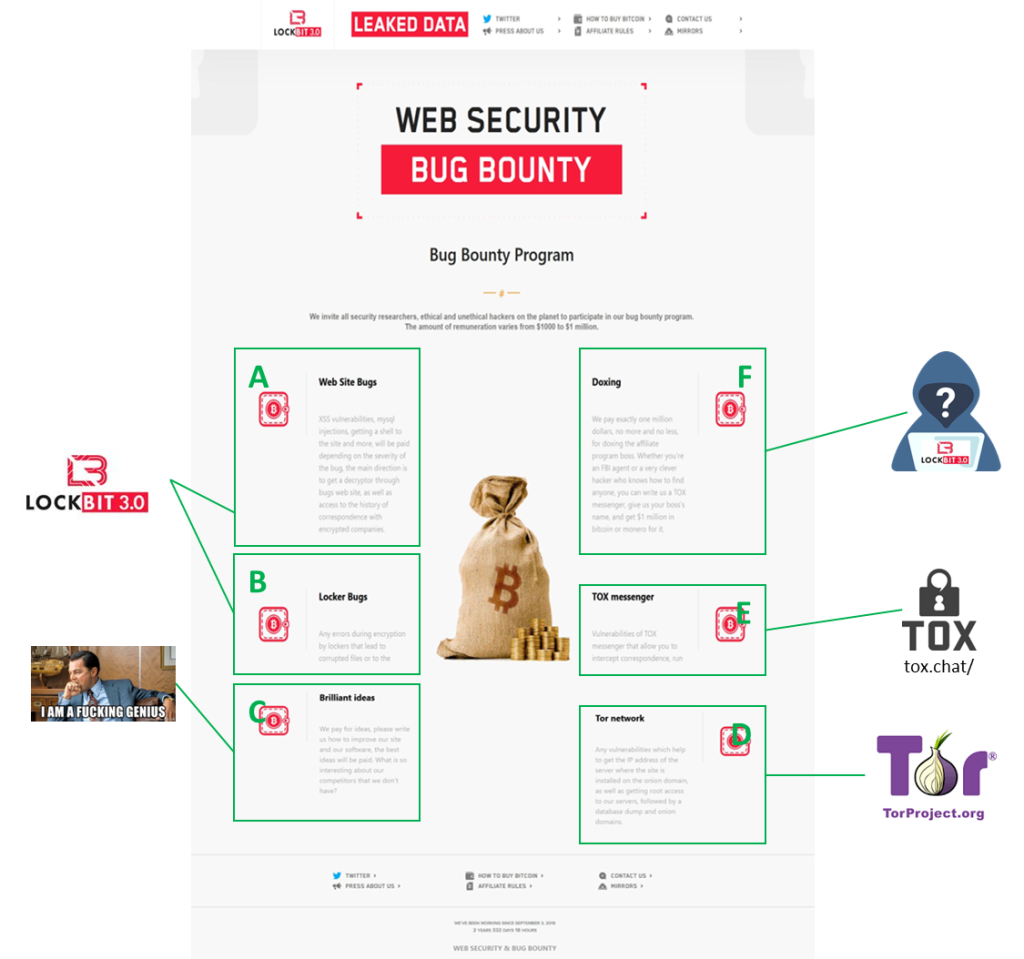

La fourchette des primes va de 1000 à 1 million de dollars et le programme définit six objectifs :

Ce programme de « prime aux bogues » concerne les sites Internet du groupe Lockbit (A) et son logiciel de chiffrement (B) ainsi qu’un appel aux bonnes idées, avec même une incitation explicite à s’inspirer de ce qui marche chez les concurrents pour améliorer leurs capacités opérationnelles (C).

Une partie concerne la recherche de vulnérabilités sur le réseau / browser Tor (D). L’objectif du groupe Lockbit est affiché : identifier l’adresse IP réelle du serveur d’hébergement de leur site Internet accessible via Tor (.onion), et éventuellement un accès root. Il est donc prêt à payer pour se prémunir d’un piratage de son site vitrine sur le réseau Tor. Une vulnérabilité pourrait avoir un impact plus large que sur un seul site Internet d’un groupe malveillant si elle était exploitée.

Le Projet Tor a mis en place un programme de bug bounty public, ainsi qu’une politique de gestion des vulnérabilités.

Ce dernier décrit la procédure pour soumettre une faille directement aux développeurs.

Nous n’oublions pas l’application de messagerie Tox (E). Les gangs de rançongiciel utilisent largement cette application de messagerie pour discuter aussi bien avec leurs victimes qu’avec leurs affiliés. L’équipe en charge de son développement logiciel a également ouvert un programme de bug bounty, lui n’est pas très actif. Elle aussi dispose d’une politique de soumission de problèmes techniques.

Enfin, la partie peut-être la plus sensible (F) : le gang Lockbit propose une prime d’un million de dollars pour le nom de ses dirigeants ou commanditaires.

Cet exemple montre encore une fois que lorsqu’une recette marche, elle peut s’appliquer à tous. Aussi bien à l’économie classique qu’à l’économie souterraine des groupes malveillants.

Le temps de l’étudiant qui piratait dans sa chambre est un temps révolu. La professionnalisation des groupes d’attaquants est une réalité qu’il ne faut jamais oublier. Même s’ils font des erreurs, ils en ont conscience et ils travaillent à réduire leur surface d’attaque.